🌐 Web Sitesi Kurma Rehberi: Arama Motorundan Paylaşıma Kadar Gerçekler!

Her şey bir istekle başlar ve o meşhur isimleri arama motoruna yazmanızla devam eder. Klavyenin başına geçtiniz; Google'ı açtınız ve arama motoruna GoDaddy, Turhost, Güzel Hosting veya benzeri bir firmayı yazıp sitelerine girdiniz. Karşınıza çıkan o kutucuğa arzu ettiğiniz alan adını (domain) yazdınız, banka veya kredi kartı bilgilerinizi girip ödemenizi tamamladınız ve yanına bir de hosting paketi eklediniz. "Tamam, artık dünyayla paylaşacak bir yerim var" diyorsunuz.

AMA DURUN! Benim zamanla çok defa yaptırmadalarla karşılaşmayın istiyorum. Yazmak her ne kadar ilgi alanım olsa daha teknik bilgi çok farklıdır! Asıl kritik nokta tam burada başlıyor. Altyapı seçiminde yanlış yaparsanız, ileride hesabınızı silmek istediğinizde çok büyük hatalar yapabilir, geri dönüşü olmayan yollara girebilirsiniz. En kötüsü de; yanlış bir işlem sonucu o çok istediğiniz ve sevdiğiniz alan adını bir daha asla geri alamayabilirsiniz! Paranızı iade alırken bile başınız ağrıyabilir, sürekli Google'da çare aramak zorunda kalabilirsiniz. İşte teknikle boğuşmak istemeyenler için altın kural: Her şeyi temelden, bir seferde ve doğru kurun!

Merak Etmeyin: Domain Sizin Adresiniz, Sayfa İsmi Sizin Tabelanızdır!

Birçok kişi "Alan adımı aldım ama sayfamda başka bir isim yazabilir miyim?" diye korkar. Hiç merak etmeyin! Google'da aratılan şey sizin alan adınızdır, ama sayfanıza girdiklerinde karşılarına çıkan bambaşka bir isim olabilir.

Mantık Şudur: Tıpkı Facebook'a kayıt olduğunuz bir "mail adresiniz" (adres) olması ama profilinizde "kendi adınızın" (tabela) yazması gibi.

Hayati Not: Satın alma aşamasında SSL (Secure Sockets Layer - Güvenli Yuva Katmanı) sertifikasının pakete dahil olduğundan emin olun. Bu sertifika, sitenizin adres çubuğunda o güven veren "kilit" simgesini oluşturur. Eğer bu kilit yoksa, Google sitenizi "Güvensiz" ilan eder ve kimse içeri girmez.

Hangi Altyapıyı Seçmelisiniz?

1. GHOST: "Ehli Olmadan Kürsüye Çıkma Hatası"

Arama motorunda "en hızlı blog" diye Ghost'u görüp heveslenmek, hazırlıksız bir maceraya atılmaktır. Ghost kurmaya çalışmak şuna benzer:

- Bir din adamı olmayıp da camide vaaz vermeye veya namaz kıldırmaya kalkışmak gibidir.

- Öğretmenlikten anlamayıp da okulda öğrencilere ders vermeye çalışmak gibidir.

- Doktorluktan anlamayıp da tıp alanından konuşmak ve "Ben doktorum" demek gibidir.

- Bilim adamı olmadan, bir şey icat etmeden "Ben bu telefonu icat ederim" demek gibidir.

- Siyasetten anlamayıp bir devlet adamı gibi kürsüye çıkıp "Ben bu ülkeyi yönetirim" demek gibidir.

Sonuç: Ghost teknik altyapı ve ağır kod bilgisi ister. Eğer bu işin "ehli" değilseniz, Ghost'u tek başınıza kuramazsınız; "pıt" diye açılmaz. Teknik bilginiz yoksa bu maceraya girmek hüsranla sonuçlanır.

2. DIGITALPRESS: "Ghost Altyapılı, Facebook Rahatlığında Hazır Paket"

"Ben Ghost'un hızını istiyorum ama teknikle asla işim olmaz" diyorsanız, çözüm budur. Tıpkı Facebook veya Twitter gibi sadece "Yaz" butonuyla çalışır. Teknik işleri onlar halleder.

3. WORDPRESS: "Her Şeyi Yapan Ama Sürekli İlgi İsteyen Dev"

İçine her şeyi ekleyebileceğiniz devasa bir depo gibidir. Hosting panelinde "Tek Tıkla Kur" butonu vardır, sizi kodlarla uğraştırmaz.

ÖNEMLİ: BENİM SİTEMDEKİ REHBERLERİ OKUYUN!

Sayfamda bu konularla ilgili 15 taneye yakın detaylı yazı var. Eğer bu yazıların hepsini başından sonuna kadar sabırla okursanız, aslında kendi başınıza yapabileceğiniz çok şey olduğunu göreceksiniz. Benim görevim, sizi bu yola çıkarken "uyandırmak".

SONUÇ: HANGİ YOLDAN GİTMELİSİNİZ?

- "Ben sadece içerik paylaşacağım, teknikle işim olmaz" diyorsanız: DigitalPress.

- "Ben her şeyi kontrol etmek istiyorum" diyorsanız: WordPress.

Hesabınızı silmek veya taşımak istediğinizde başınızın ağrımasını istemiyorsanız, her şeyi en baştan temelden doğru kurun. Sizin işiniz kod yazmak değil, içerik üretip o "Perde Arkası"ndaki gerçekleri anlatmak!

🌐 İNTERNET DÜNYASININ İNŞA SÜRECI: TEKNIK VE SOSYAL TEMELLER

- Her şeyin olduğu yer: İnternet

- İnternet; tüm "binaları" (sunucuları), "evleri" (hosting alanlarını) ve "adresleri" (alan adlarını) birbirine bağlayan devasa bir yollar ağıdır. Tüm bu yapıların üzerinde bulunduğu ana altyapıdır. Bir başka ifade ile, her şeyin üzerinde gerçekleştiği en büyük kıtadır; dünya yeryüzünün kendisidir.

- Yer Tespiti ve Parsel: IP (Aypi)

- Her şeyin başlangıcıdır. Dünyadaki her noktanın bir enlem ve boylamı olduğu gibi, internete bağlı her sunucunun da rakamlardan oluşan bir IP adresi vardır. Bir arazinin haritadaki kimsenin ezberleyemediği sayısal koordinatlarıdır. Cihazların birbirini teknik olarak bulabilmesi için bu "dijital numara" şarttır.

- Binamızın adı: Sunucu

- Sunucu, web sitenizin fiziksel olarak barındığı, internete bağlı güçlü bir bilgisayar donanımıdır. Tıpkı içinde birçok dairenin (hosting alanlarının) bulunduğu dev bir blok veya rezidans gibi düşünebilirsiniz.

- Evimizin Alanı (Arsa): Hosting

- Hosting (Barındırma Hizmeti), bu sunucu (bina) içindeki size kiralanmış boş daire veya özel alandır. Burası henüz boştur ama kullanım hakkı size aittir. Yani inşaata başlamak için önce arsanızın/alanınızın hazır olması gerekir.

- Adresimiz (Tabela): Alan Adı (Domain)

- www.websiteniz.com [https://www.websiteniz.com] gibi, web sitenize ulaşılmasını sağlayan benzersiz "adresinizdir". Arsanız hazır olduktan sonra kapısına astığınız tabeladır. Ziyaretçiler bu tabelayı (adresi) takip ederek sizin alanınıza ulaşırlar. Unutmayın: www.'dan sonra gelen her isim bir alan adıdır.

- Binanın İnşası ve Mimari: HTML

- Arsanız hazır, adresiniz belli; şimdi binayı dikme vaktidir. HTML, o boş alanın içine binanın kolonlarını, duvarlarını ve odaların nerede olacağını belirleyen mimari plan ve kaba inşaattır. Sitenin iskeletini ve odalarını yapısal olarak kurar.

- Evin İçindeki Eşyalar: Dosyalar

- Bina (iskelet) çıktıktan sonra içine yerleştirdiğiniz her şeydir. Metinler, görseller, videolar ve tüm içerikler sizin "evinizdeki eşyalarınızdır." Hosting bu eşyaları taşır, HTML ise bu eşyaların hangi odada ve nerede duracağını belirler.

- Güvenlik Sistemi ve Zırhlı Kapı: SSL

- Bina bitti, eşyalar yerleşti. SSL, binanın çelik kapısı ve güvenlik sistemidir. İçerideki verilerin dışarıdan çalınmasını engellemek için her şeyi şifreler. Kullanıcının adres çubuğundaki "kilit" simgesini görerek kendini güvende hissetmesini sağlar.

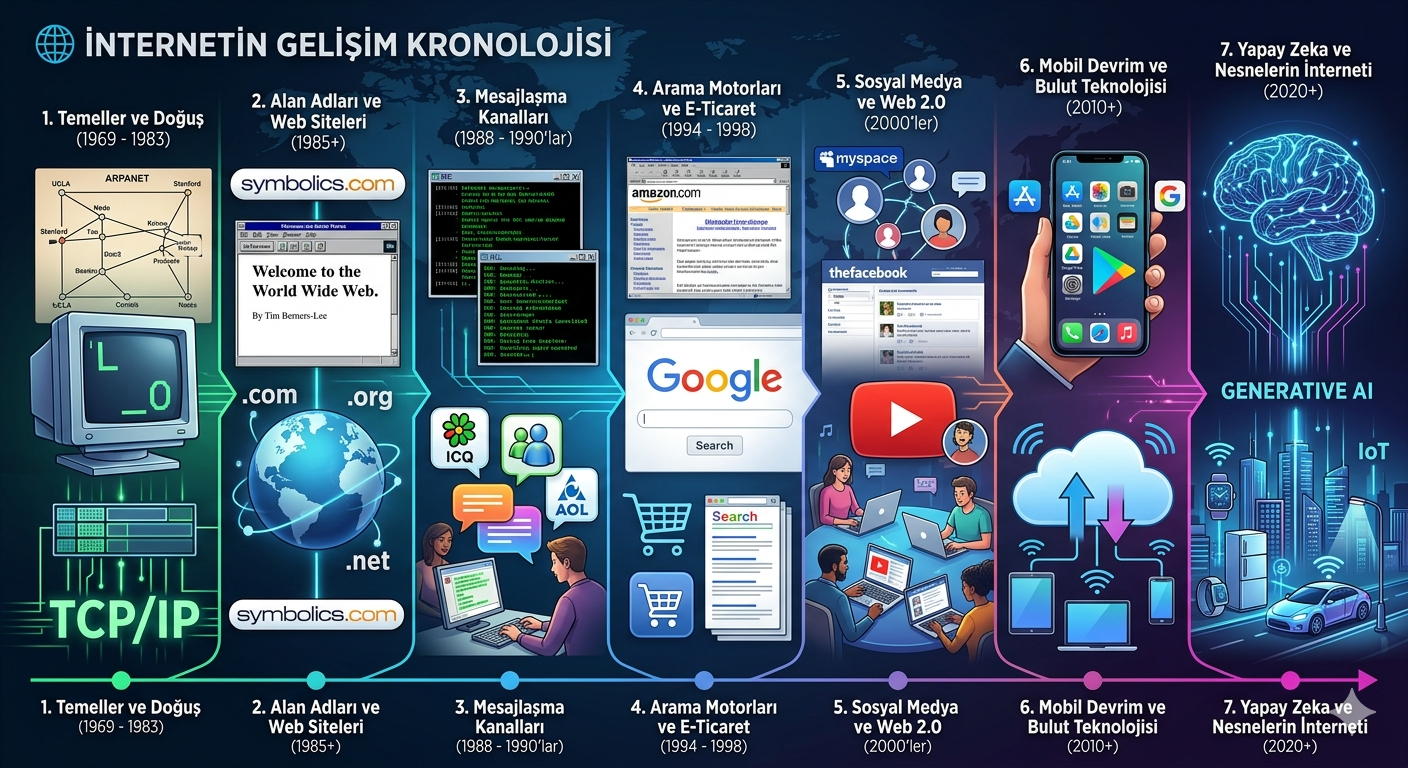

🌐 İnternetin Gelişim Kronolojisi: Eksiksiz Analiz

1️⃣ Temeller ve Doğuş (1969 - 1983)

- ARPANET (1969): İnternetin atası olan ilk paket anahtarlamalı ağ kuruldu. İlk mesaj "LO" (Login yazılmaya çalışılırken sistem çöktü) olarak tarihe geçti.

- TCP/IP Protokolü (1983): İnternetin "evrensel dili" kabul edildi. Bu tarih, modern internetin resmi doğum günü sayılır.

2️⃣ Alan Adları ve Web Siteleri (1985+)

- DNS ve .com (1985): İnternetin temel yapısını oluşturan .com uzantılı ilk adresler ve statik sayfalar yayına girdi. İlk tescilli alan adı symbolics.com oldu.

- WWW (1989/1991): Tim Berners-Lee, HTML ve HTTP protokollerini geliştirerek "World Wide Web"i (Dünya Çapında Ağ) başlattı.

3️⃣ Mesajlaşma Kanalları (1988 - 1990'lar)

- IRC (1988): İlk gerçek zamanlı sohbet protokolü.

- Anlık Mesajlaşma: 90'ların sonunda ICQ, MSN Messenger ve AOL Desktop ile internet sadece bilgi kaynağı değil, bir "sosyalleşme alanı" haline geldi.

4️⃣ Arama Motorları ve E-Ticaret (1994 - 1998)

- Amazon ve eBay (1994/95): İnternet ticari bir boyuta taşındı.

- Google (1998): Bilginin dizinlenmesi ve erişilebilirliği devrim geçirdi.

5️⃣ Sosyal Medya ve Web 2.0 (2000'ler)

- İnteraktif Dönem: MySpace ve Facebook gibi platformlarla birlikte kullanıcıların sadece tüketici değil, aynı zamanda içerik üreticisi olduğu modern sosyal ağ dönemi başladı.

- YouTube (2005): Video içeriğin dijital dünyadaki hakimiyeti başladı.

6️⃣ Mobil Devrim ve Bulut Teknolojisi (2010+)

- Akıllı Telefonlar: İnternet, masaüstünden cebe indi. Uygulama ekonomisi (App Store/Play Store) doğdu.

- Bulut (Cloud): Verilerin fiziksel disklerden uzak sunuculara taşınmasıyla "her yerden erişim" standart hale geldi.

7️⃣ Yapay Zeka ve Nesnelerin İnterneti (2020+)

- IoT & AI: Sadece insanların değil, eşyaların (buzdolabı, saat, araba) birbiriyle konuştuğu ve yapay zekanın içerik ürettiği (Generative AI) yeni bir çağdayız.

Önemli Not: İnternet, askeri bir savunma projesinden (ARPANET) çıkıp küresel bir yaşam alanına dönüşen en hızlı teknolojik devrimdir.

🌐 Bir web sitesi kurarken alan adı kaydı ve hosting hizmeti seçimi oldukça önemlidir. İster Türkiye odaklı bir hizmet arıyor olun ister uluslararası bir sağlayıcıyla çalışmayı tercih edin, ihtiyaçlarınıza en uygun seçeneği bulmak için dikkatli bir değerlendirme yapmanız gerekir. İşte Türkiye'ye odaklanmış ve uluslararası platformları içeren kapsamlı bir liste, ayrıca seçim yaparken göz önünde bulundurmanız gereken önemli noktalar:

Türkiye Odaklı Alan Adı ve Hosting Sağlayıcıları

Bunlar Türkiye'de hizmet veren ve popüler olan seçeneklerdir. Genellikle hem alan adı kaydı hem de hosting hizmeti sunarlar.

• Natro: Türkiye'de yaygın olarak kullanılan bir hosting ve alan adı sağlayıcısıdır. Ve ben şu anda NATRO.COM minvali ile Allah adı ve hosting satın aldım ve mutlu bir şekilde kullanıyorum. Müşteri iletişim... vs.hemen hemen tüm konularda size %100 yardımcı oluyorlar. Web sitesi kurmak isteyenlere, Natro'dan "JetiSite" kurulumu için iletişime geçmelerini şiddetle tavsiye ediyorum.

• Web sitesi:

https://www.natro.com/

• Turhost: Türkiye'de bilinen ve güvenilir hosting ile alan adı hizmetleri sunar.

• Web sitesi: https://www.turhost.com/

• İHS Telekom: Türkiye'de uzun yıllardır hizmet veren köklü bir hosting ve alan adı sağlayıcısıdır.

• Web sitesi: https://www.ihs.com.tr/

• Alastyr: Türkiye'de hem hosting hem de alan adı hizmetleri sunan bir diğer seçenektir.

• Web sitesi: https://www.alastyr.com/

• Teknolojihaber: Genellikle hosting hizmetiyle birlikte alan adı kaydı da sunar.

• Web sitesi: https://www.teknolojihaber.net.tr

Popüler Uluslararası Alan Adı Kayıt Şirketleri

Bu firmalar dünya genelinde alan adı tescili konusunda öne çıkmaktadır. Bazıları hosting hizmeti de sunsa da, asıl odakları alan adı kayıt işlemleridir.

• Namecheap: Uygun fiyatları ve kullanıcı dostu arayüzüyle bilinen popüler bir alan adı kayıt şirketidir.

• Web sitesi: https://www.namecheap.com/

• Cloudflare: Özellikle güvenlik ve performans odaklı hizmetleriyle bilinen Cloudflare'in alan adı kayıt hizmeti de bulunmaktadır.

• Web sitesi: https://www.cloudflare.com/products/registrar/

• Google Domains (Şu an Squarespace): Google'ın alan adı hizmetleri artık Squarespace üzerinden sunulmaktadır.

• Web sitesi: https://domains.google/ (Bu link sizi Squarespace'e yönlendirecektir.)

• Dynadot: Geniş alan adı uzantısı seçenekleri ve rekabetçi fiyatlarıyla bilinen bir diğer sağlayıcıdır.

• Web sitesi: https://www.dynadot.com/

• GoDaddy: En büyük alan adı kayıt şirketlerinden biridir ve hosting gibi çeşitli web hizmetleri de sunar.

• Web sitesi: https://www.godaddy.com/

Genel Hosting Sağlayıcıları (Alan Adı Hizmeti de Sunanlar)

Bu firmalar başta hosting hizmeti sunmakla birlikte, alan adı kaydını da paketlerine dahil eden veya ek bir hizmet olarak sağlayan uluslararası sağlayıcılardır.

• Hostinger: Hem hosting hem de alan adı hizmetleri sunan global bir firmadır ve Türkiye'de de popülerdir.

• Web sitesi: https://www.hostinger.com.tr/

• HostGator: Köklü ve çeşitli hosting seçenekleri sunan popüler bir global sağlayıcıdır.

• Web sitesi: https://www.hostgator.com/

• Bluehost: WordPress siteleri için önerilen ve hosting paketleriyle birlikte alan adı da sunan bir firmadır.

• Web sitesi: https://www.bluehost.com/

• SiteGround: Özellikle performans ve müşteri desteğiyle öne çıkan, hosting ve alan adı hizmetleri sunan bir diğer popüler seçenektir.

• Web sitesi: https://www.siteground.com/

• DreamHost: Bağımsız web projeleri için sıkça tercih edilen, hosting ve alan adı hizmetleri sunan bir firmadır.

• Web sitesi: https://www.dreamhost.com/

• Name.com: Hem alan adı kaydı hem de hosting hizmetleri sunan bir başka uluslararası platformdur.

• Web sitesi: https://www.name.com/

Alan Adı ve Hosting Seçerken Dikkat Edilmesi Gerekenler

Bir alan adı ve hosting sağlayıcısı seçerken aşağıdaki önemli faktörleri göz önünde bulundurmanız, ihtiyaçlarınıza en uygun kararı vermenize yardımcı olacaktır:

1. Fiyatlandırma: Başlangıç maliyetleri, yenileme ücretleri ve ek hizmetlerin (SSL sertifikası, yedekleme vb.) fiyatları önemlidir. Gizli ücretler olup olmadığını kontrol edin.

2. Müşteri Desteği: Karşılaşabileceğiniz sorunlarda hızlı ve etkili yardım alabilmeniz kritik. 7/24 destek, canlı sohbet, telefon ve e-posta desteği gibi seçeneklerin bulunması büyük avantajdır.

3. WHOIS Gizliliği (Alan Adı İçin): Alan adınızı kaydettirdiğinizde kişisel bilgilerinizin (adınız, e-posta adresiniz, telefon numaranız) herkese açık WHOIS veritabanında görünmesini engellemek için gizlilik hizmeti sunup sunmadıklarına bakın. Bu, istenmeyen e-postaları veya aramaları önleyebilir.

4. Sunucu Performansı: Web sitenizin hızı doğrudan sunucu performansına bağlıdır. Yüksek çalışma süresi (uptime garantisi), hızlı yükleme süreleri ve yeterli bant genişliği sunmaları önemlidir.

5. İhtiyaçlarınıza Uygunluk: Web sitenizin türü (kişisel blog, e-ticaret sitesi, kurumsal site), beklediğiniz trafik ve teknik bilginiz gibi faktörler, seçeceğiniz planın ve hizmetlerin özelliklerini belirlemelidir. Örneğin, WordPress kullanacaksanız özel WordPress hosting seçenekleri sunan firmaları değerlendirebilirsiniz.

Her firmanın kendine özgü avantajları ve dezavantajları olabileceğini unutmayın. Bu faktörleri kendi önceliklerinize göre değerlendirerek en doğru seçimi yapabilirsiniz.

🌐 Dijital Mahremiyet Atlası: Şifreli Mesajlaşma Platformları

Mesajlaşma uygulamalarının güvenliği; Uçtan Uca Şifreleme, Şeffaf Mimari ve Meta Veri koruması üzerine kuruludur.

- Uçtan Uca Şifreleme (E2EE): Mesajın Kasa Olması Veriyi gönderici cihazda mühürleyen ve sadece alıcıda açan matematiksel bir kalkandır. Mesaj cihazdan çıktığı an kilitlenerek anlamsız bir kod yığınına dönüşür. Anahtar sadece alıcıda olduğu için şirketler, devletler veya saldırganlar içeriği asla göremezler.

- Açık Kaynak Kod: Şeffaflık ve Güvenin Kanıtı Sistemin matematiksel bir gerçek olduğunu kanıtlar. Kodun herkese açık olması, sistemde hiçbir gizli arka kapı veya gözetleme mekanizması bulunmadığının garantisidir. Güven, bir kurumun vaadine değil, doğrulanabilir bir şeffaflığa dayanır.

- Meta Veri: En Zayıf Halka E2EE içeriği gizler; ancak kiminle ve ne zaman konuştuğunuz bilgisi hala risk teşkil eder. En profesyonel sistemler, sadece mesajı şifrelemekle kalmaz, iletişimin bu görünmez ayak izlerini de yok etmeyi hedefler.

🔓 Açık Kaynak Kodlu Uygulamalar

- Briar: Güvenlik seviyesi zirvedir. Mesajlar merkezi sunucuya uğramaz, cihazdan cihaza aktarılır. İnternet kesilse bile Bluetooth veya Wi-Fi üzerinden iletişim kurar.

- SimpleX: Kullanıcı profili veya sabit bir kimlik barındırmaz. Her kişiyle olan bağlantınız teknik olarak birbirinden tamamen bağımsızdır.

- Session: Çok yüksek güvenlik sunar. Mesajları dünya üzerindeki farklı düğümler üzerinden geçirerek IP adresinizi ve konumunuzu gizler. Telefon numarası istemez.

- Matrix / Element: Veriler tek bir merkezde toplanmaz. Kullanıcı dilerse kendi evindeki sunucuyu kurarak verisini fiziksel olarak kontrol edebilir.

- Delta Chat: Kendi sunucusu yoktur, e-posta protokolü üzerinden çalışır. Mesajlar sadece gönderen ve alıcı tarafından okunabilir.

- Signal: Kitlesel kullanım için en güvenli limandır. Sunucularında sadece son bağlanma tarihini tutar. Kar amacı gütmez.

- Threema: İsviçre merkezlidir. Açık kaynak kodludur, anonim kullanım imkanı sunar.

- Wire: İsviçre yasalarına tabidir. Sesli ve görüntülü görüşmeler dahil tüm trafiği yüksek standartlarda şifreler.

🔒 Kapalı Kaynak Kodlu Uygulamalar

- WhatsApp: İçerikler şifrelidir ancak kiminle, ne kadar süre konuştuğunuz bilgisi ticari amaçlarla toplanır.

- Facebook Messenger: Güvenlik seviyesi çok düşüktür. Gizli sohbet özelliği açılmadığı sürece mesajlar sunucularda açık şekilde işlenir.

- Twitter / X DM: Standart mesajlar şifreli değildir. Platform yöneticileri teknik olarak mesajlara erişim yetkisine sahiptir.

- Instagram: Mesajlaşma varsayılan olarak şifreli değildir. Veriler reklam algoritmalarını beslemek için analiz edilebilir.

- BiP: Veriler yerel sunucularda tutulur. Gizlilik politikası, yerel yasal taleplere ve ticari veri işleme süreçlerine açıktır.

- SMS / Normal Mesajlaşma: Hiçbir mahremiyet sağlamaz. Operatörler tüm trafiği kayıt altında tutar, sinyaller kolayca dinlenebilir.

☢️ ÖNEMLİ NOT: DİJİTAL RADYASYON VE VERİ GÜVENLİĞİ PROTOKOLÜ

Her ne kadar kullandığımız iletişim mecralarının "uçtan uca şifreli" olduğu iddia edilse de, kişisel gizliliğin korunması için aşağıdaki kritik boşluklara düşülmemelidir:

- Multimedya Sızıntısı: Gönderilen her resim ve video, sadece görsel değil; konum, cihaz bilgisi ve çekim saati gibi dijital izler (metadata) taşır.

- Ses ve Görüntü Riskleri: Sesli mesajlar ve görüntülü aramalar, biyometrik verilerinizin kaydedilmesine veya kötü niyetli yazılımlarla ele geçirilmesine zemin hazırlayabilir.

- Kalıcı Dijital Ayak İzi: Mesaj sistemden silinse bile, alıcı tarafındaki ekran görüntüleri veya önbelleğe alınan veriler üzerindeki kontrolünüz sıfırdır.

- Sonuç: Gerçek gizlilik, sistemin vaat ettiği güvenlikte değil, kullanıcının paylaşmadığı veride saklıdır. Sesli, görüntülü ve resimli paylaşımlarda mesafeli durmak, en etkili savunma hattıdır.

🛰️ Dijital Gölge: Bridgefy ve Çevrimdışı Mesajlaşma Devrimi

İnternetin kesildiği veya izlenmek istemediğiniz anlarda Bridgefy, verilerinizi buluta değil, doğrudan yanınızdaki cihazlara emanet eden bir "hayalet ağ" kurar.

- İnternetsiz İletişim (Mesh Ağ): Her telefon birer verici istasyonuna dönüşür.

- Doğrudan Bağlantı (P2P): 100 metreye kadar mesafede veriler sadece iki cihaz arasında ışınlanır. Aracı yoktur, kayıt merkezi yoktur.

- Zıplama (Hop) Mekanizması: Hedef uzaksa mesajınız aradaki diğer cihazlardan "zıplayarak" hedefe ulaşır. Aradaki "zıplatıcı" kişiler içeriği göremez.

- Tam Temizlik: Uygulama içinden sohbeti sildiğiniz an, veri cihazın hafızasından fiziksel olarak da kazınır. Arkadaşınız okuyup sildiği sürece geride hiçbir dijital parmak izi kalmaz.

Teknik Sonuç: Tam güvenlik ve takip edilemezlik için Briar, SimpleX ve Session tercih edilmelidir. Bu araçlar hem içeriği hem de iletişim yolunu aynı anda korur.

🌐 DİJİTAL KALELERİN İNŞASI (CONSTRUCTION OF DIGITAL CASTLES): BİR SİBER GÜVENLİK (CYBER SECURITY) VE ŞİFRELEME BİLİMİ (CRYPTOGRAPHY) BİLDİRİSİ (MANIFESTO)

ÖN SÖZ (PREFACE): NEDEN BU YAZIYI OKUMALISINIZ?

Bu metin, bir siber güvenlik uzmanının (cyber security expert) akademik makalesi (academic article) veya bir hackerın (hacker) gövde gösterisi değildir. Bu metin; dijital dünyada savunmasız bırakılmak istenen bizlerin, kendi güvenliğimizi nasıl sağlayabileceğimizi anlamak için bizzat benim yaptığım araştırmalar, topladığım teknik veriler (technical data) ve bir araya getirdiğim stratejilerle (strategy) oluşturulmuş bir yol haritasıdır (roadmap).

Ben ne bir Sıfır Tıklama (Zero-Click) uzmanı, ne bir siber güvenlik (Cyber Security) uzmanı ve hatta ne de bir hackerım (Hacker). Ben sadece hackerların hangi matematiksel (mathematical) engellere çarptığını öğrenmiş, sistemi çözmeye çalışan biriyim. Bilmek, en büyük savunmadır. Unutmayın; dijital dünyada en güçlü güvenlik duvarı, kullanıcının teyit kültürüdür.

GÖRÜNMEZ SALDIRI (INVISIBLE ATTACK): SIFIR TIKLAMA (ZERO-CLICK) MEKANİZMASININ ANATOMİSİ

Süreç, senin hiçbir hatan olmadan, cihazın alt katmanlarına yapılan bir saldırıyla başlar. Bu öyle bir yapıdır ki, siber güvenlik uzmanlarını bile alt edebilecek kapasiteye sahiptir.

- Etkileşimsiz Sızma (Interactionless Intrusion): Saldırı, uygulamanın veriyi işleyen alt katman protokollerine sızar. Bir mesaj ulaştığında, cihaz o mesajı henüz kullanıcı görmeden ayrıştırma (parse) işlemine tabi tutar ve saldırı kodu o an devreye girer.

- Bellek Bozulması (Memory Corruption) ve Uzaktan Kod Çalıştırma (RCE): Bu saldırılar bellekte (RAM) işlenen verilerdeki bellek taşması (Buffer Overflow) hatalarını kullanır. Gönderilen zararlı veri, sistemin talimatlarının üzerine yazılır ve saldırgan cihazda tam yetki kazanır.

SOSYAL MÜHENDİSLİK (SOCIAL ENGINEERING) VE BİLİŞSEL SAVUNMA

Teknik bariyerler ne kadar güçlü olursa olsun, saldırganlar "İnsan Faktörü"nü (Human Factor) hedef alarak bilişsel manipülasyon tekniklerini kullanırlar.

- Operasyonel Tuzaklar (Spoofing & Deepfake): Telefon ekranında 112, 155 gibi resmi hatlar taklit edilebilir (Spoofing). Yapay zeka ile ses taklidi riskine karşı, tanıdığınız birinden gelse dahi "acil para" taleplerini başka bir kanaldan teyit etmeden karşılamamak, kalenin kapısını içeriden açmamaktır.

- Hukuki Süreç İllüzyonu: Kendini polis veya savcı olarak tanıtan şahısların kurduğu psikolojik baskı, rasyonel kararı felç etmeyi amaçlayan bir aldatmacadır. T.C. hukuk sisteminde hiçbir adli merci telefonla para veya hesap transferi talep etmez.

- Doğrulama Protokolü: Kendi başlattığınız bir iletişim olmadığı sürece, ekranınızda gördüğünüz hiçbir "resmi" veriye veya sese %100 güvenmemek esastır.

ŞİFRELEME BİLİMİ ENTROPİSİ (CRYPTOGRAPHIC ENTROPY) VE TEORİK ÇÖZÜLEMEZLİK FAKTÖRÜ

Saldırgan şifreleme duvarına çarptığında, kurduğunuz matematiksel engel devreye girer.

- Kaba Kuvvet Saldırıları (Brute-Force): 90^{25} gibi bir kombinasyon uzayı, kaba kuvvet yöntemlerini imkansız kılar. Bu, evrendeki tüm işlem gücü birleştirilse dahi çözülmesi katrilyonlarca yıl sürecek bir matematiksel zırh demektir.

- Olasılık Uzayının Genişliği ve Parola Cümlesi (Passphrase): Parolayı rastgeleleştirmek sistemi kaotik hale getirir. Uzunluk, siber güvenlikte her zaman karmaşıklıktan daha büyük bir engeldir; eklenen tek bir karakter bile güvenlik bariyerini katlanarak artırır.

PANO GÜVENLİĞİ VE BAĞLANTI ANALİZİ (URL PARSER)

- Tuş Kaydedici (Keylogger) Savunması: Şifreleri kopyalayıp yapıştırmak riski minimize eder. Ancak pano koklama (Clipboard Sniffing) riskine karşı, işlemden sonra bellek rastgele veriyle temizlenmelidir.

- Görsel İllüzyon Savunması: turkiye-gov-tr.com gibi sahte linkler, adres çubuğunda göz yanılması yaratan klon sitelerdir. Sadece .gov.tr uzantılı resmi katmanlara güvenmek, verilerin mahremiyetini korur.

VERİ İZOLASYONU VE FİNANSAL RİSK ANALİZİ

Kalenin içindeki finansal varlıkları korumak, teknik bariyerleri operasyonel disiplinle birleştirmeyi gerektirir.

- Kart ve OTP Güvenliği: Kart bilgilerinin (CVC, SKT) paylaşımı fiziksel teslimle eşdeğerdir. İnternet alışverişlerinde Sanal Kart kullanmak, saldırı maliyetini savunma maliyetinden yukarı çıkarır.

- Onay Kodları (OTP) Ontolojisi: OTP bir şifre değil, işlemin sizin tarafınızdan yapıldığını kanıtlayan hukuki bir imzadır. Bu kodun paylaşılması, yasa dışı işlemin kullanıcı tarafından bizzat onaylandığı anlamına gelir.

- Acil Aksiyon (SIM Swap & Bloke): Beklenmedik sinyal kesintilerinde vakit kaybetmeden banka ile irtibata geçip hesaplara bloke koydurmak, dijital egemenliğin son savunma hamlesidir.

GÜNCELLEME EKONOMİSİ VE SİBER CAYDIRICILIK (CYBER DETERRENCE)

- Sürekli Savunma Savaşı: Yapılan her güncelleme, saldırganın bulduğu o "gizli kapıyı" yama (Patching) ile kapatmaktır.

- İzolasyon Doktrini: En kritik veriler için hava boşluğu (Air-Gap) ve donanımsal güvenlik modülleri (HSM) kullanarak fiziksel güvenliği sağlamak esastır.

SONUÇ (CONCLUSION): DİJİTAL EGEMENLİK STRATEJİSİ

Dijital güvenliğim, teknoloji devlerinin sunduğu güncellik ile hackerların karşılaştığı matematiksel çıkmaz (Mathematical Deadlock) arasındaki dengede durmaktadır. Uzun parola cümleleri, sistem güncelliği ve kilitleme modu (Lockdown Mode) ile kendi dijital kalemimi inşa ediyorum.

Hackerlar zeki olabilir, ancak ben sistemi matematiksel ve mantıksal olarak onların kazanamayacağı bir oyun alanına çevirmeye çalıştım.

🌐 İsrail'in Görünmez Ordusu: Zero-Click Çağında Siber Güvenliğin İflası ve Dijital Teslimiyet

Dijital çağda "güvenlik" kavramı artık sadece bir yanılsamadan ibarettir. Siber savaşın en karanlık ve mutlak silahı olan Zero-Click (Sıfır Tıklama) teknolojisi, bugüne kadar inşa edilen tüm savunma kalelerini yerle bir etmiş, siber güvenliğin kitabını kanla ve kodla yeniden yazmıştır. Bu öyle bir tehdittir ki; sadece sıradan kullanıcılar değil, dünyanın en iyi hackerları ve bizzat bu işin eğitimini veren siber güvenlik uzmanları bile bu "hayalet saldırılar" karşısında tam bir çaresizlik ve acizlik içerisindedir.

- Profesyonel Acizlik: Uzmanların Diz Çöktüğü "Sıfır" Noktası

Siber güvenlik dünyasının yıllardır ezberlettiği "Bilmediğiniz linke tıklamayın, şüpheli dosyayı açmayın" kuralı, Zero-Click ile tarihin tozlu raflarına kalktı.

Hata Beklemeyen Saldırı: Bu yöntemde sizin hata yapmanıza gerek yoktur. Siz telefonunuza dokunmazken, sadece bir mesajın, bir görselin veya bir cevapsız aramanın cihazınıza ulaşması yeterlidir.

Uzmanların Çaresizliği: En üst düzey siber güvenlik uzmanları bile kendi cihazlarına sızıldığını ancak iş işten geçtikten aylar sonra fark edebiliyor. Çünkü saldırı, yazılımın en temel işleme mekanizmalarına (bir fotoğrafın ekrana yansıtılması veya sesin koda dökülmesi gibi) sızar.

Burada savunulacak bir "insan hatası" yoktur; sorun bizzat teknolojinin kendi çalışma şeklindedir. Bu noktada profesyonellik, bu siber suikastçıların karşısında etkisiz bir kalkandan fazlası değildir.

- Mühendisliğin Karanlık Zirvesi: Yazılımcı ve Devlet İş Birliği

Bu işi yapanlar sıradan hackerlar değildir. Bir işletim sistemini (iOS/Android) sıfırdan kuran mühendisle, o sistemin içindeki "arka kapıyı" yaratan kişi aslında aynı dili konuşan, aynı teknik derinliğe sahip insanlardır.

İzinli Sızıntılar ve Arka Kapılar: Bu saldırılar, sistem mimarisini onu tasarlayanlardan bile daha iyi analiz edebilen Siber Silah Mühendisleri tarafından geliştirilir. Birçok durumda devletlerin izni, teşviki ve stratejik onayıyla sistemlerde bilerek bırakılan "arka kapılar" (backdoor), bu siber mermilerin namluya sürülmesini sağlar. Devletler için "milli güvenlik" ve istihbarat çıkarları, bireysel gizlilik haklarından her zaman önce gelmektedir.

İsrail ve Siber Silah Fabrikaları (Birim 8200): Bu teknolojinin dünyadaki tartışmasız lideri İsrail'dir. İsrail ordusunun siber istihbarat birimi olan Unit 8200'den yetişen dahi beyinler, siber silah pazarını domine eden NSO Group (Pegasus), Candiru ve QuaDream gibi devasa bütçeli şirketleri kurmuşlardır. Bu şirketler özel gibi görünse de, ürettikleri her kod satırı İsrail Savunma Bakanlığı'nın izniyle satılan ve kullanılan birer stratejik "siber füze"dir.

- "Akıl Mermisi" Teorisi: Neden Büyük Kafalarla Oynuyorlar?

Siber dünyada "mermi" dediğimiz şey, üstün bir insan aklının ürünü olan, keşfedilmesi aylar süren ve milyonlarca dolar değerindeki "Zero-Day" (Sıfırıncı Gün) kodlarıdır.

Maliyet ve Değer Dengesi: Tek bir telefonu izlemenin maliyeti yüz binlerce doları bulabilir. Bir saldırgan; 100.000, 200,000, 300,000, 500.000 ve hatta 1 Milyon TL çalmak için elindeki 500.000 dolarlık bir "akıl mermisi"ni asla harcamaz.

Stratejik Hedefler: Bu mermiler sadece devlet başkanları, milyarderler, büyük sermaye sahipleri ve küresel siyaseti yönlendiren "büyük kafalar" için saklanır. Eğer bu mermi sıradan bir vatandaşın banka hesabı için kullanılırsa açık hemen fark edilir; Apple veya Google o deliği kapatır ve milyon dolarlık "akıl yatırımı" saniyeler içinde çöp olur. Onlar bu devasa satranç oyununu sadece en üst seviyedeki hedeflerle oynamayı tercih ederler.

- Bu Kuşatma Nasıl Yarılabilir? (Kapatma ve Korunma Yolları)

Zero-Click bir "yazılım hatası" değil, sistemin içine sızmış profesyonel bir "hayalet" olduğu için onu tamamen kapatacak bir antivirüs henüz icat edilmemiştir. Ancak bu mutlak teslimiyeti bozacak radikal yöntemler vardır:

Lockdown Mode (Kilitleme Modu): Apple tarafından geliştirilen bu mod, telefonun internetle olan tüm riskli iletişim kanallarını fiziksel olarak kısıtlar ve saldırı yüzeyini daraltır.

Cihazın Sürekli Yeniden Başlatılması: Casus yazılımların çoğu cihazın kalıcı hafızasına değil, geçici hafızasına (RAM) yerleşir. Cihazı her gün kapatıp açmak, sızan yazılımın bağını geçici olarak koparabilir.

Dijital İzolasyon: iMessage, FaceTime ve WhatsApp gibi doğrudan veri girişi sağlayan servislerin "bilinmeyen numaralara" kapatılması bir savunma bariyeri oluşturur.

- Kritik Eşik: Eğer Saldırı Gerçekleşirse

Eğer bir Zero-Click saldırısının hedefi olursanız, o cihaz artık sizin değil, saldırganın ve muhtemelen onu üreten İsrail merkezli yapıların malıdır. Banka bilgilerinizden özel yazışmalarınıza, konum geçmişinizden ses kayıtlarınıza kadar her şey karşı taraf için "açık bir kitap" haline gelir. Kamera ve mikrofonunuz, siz farkında bile olmadan birer canlı yayın aracına dönüşür.

- Matematiksel İsyan ve Dijital Kaleler (Proton)

Ancak tüm bu kuşatmanın ortasında, siber orduların bile aşamadığı tek bir duvar vardır: Matematiksel Şifreleme.

Kasa Sende, Anahtar Sende: Proton veya Bitwarden gibi "Sıfır Bilgi" (Zero-Knowledge) protokolüne sahip sistemler, telefon ele geçirilse bile veriyi korur. Hacker telefonun ekranını izleyebilir, ancak Proton'un şifreli veri tabanına ulaştığında karşısında trilyonlarca yıl çözülemeyecek anlamsız bir kod yığını bulur.

Aşılmaz Duvar: Çünkü o dijital kasanın anahtarı ne telefonda ne de şirketin sunucusundadır; o anahtar sadece sizin zihninizdeki şifrede saklıdır. Bu, devletlerin ve dev şirketlerin "arka kapı" siyasetine karşı bireyin elindeki en güçlü ve tek gerçek sığınaktır.

Özetle: Dünya genelinde siber güvenlik uzmanlarının bile aciz kaldığı bir esarete sürüklenirken, yapılabilecek tek şey cihazı bir kale gibi mühürlemek ve en kritik verileri matematiksel bir zırhla kaplamaktır. Kendi dijital egemenliğini ilan etmek isteyenler için şifreleme, bu savaşta kaybedilmemesi gereken son cephedir.

🌐 Proton Güvenlik ve Mutlak Gizlilik Rehberi: Siber Savunma Stratejis

Proton gibi uçtan uca şifreli (End-to-End Encrypted) sistemlerde güvenlik, sıradan bir mail kullanımından çok bir dijital kale savunmasına benzer. Hackerların üzerinde siber güvenlik uzmanları, onların da üzerinde veriyi matematiksel olarak erişilmez kılan Zero-Knowledge (Sıfır Bilgi) protokolleri yer alır. İşte bu kalede hayatta kalma rehberiniz:

🚨 KIRMIZI KOD: VERİLERİNİZİN ÖLÜMÜ VEYA YENİDEN DOĞUŞU

Siber dünyada "Geri Dönüşü Olmayan Nokta" standart şifre sıfırlama işlemidir. Eğer şifrenizi unutur ve e-posta/SMS yoluyla klasik bir sıfırlama yaparsanız; Proton güvenliğiniz gereği tüm geçmişinizi birer "Dijital Mezarlığa" dönüştürür. Eski mailleriniz, özel dosyalarınız ve hassas verileriniz orada durur ama şifreleri çözülemediği için sadece anlamsız birer kod yığınına dönüşürler. Onları o mezardan çıkarıp tekrar okunabilir kılacak dünyadaki TEK güç, sizin kağıda yazdığınız 12 kelimelik "Recovery Phrase"dir. Bu ifade elinizde yoksa, geçmişinize sonsuza dek veda edin; çünkü onları Proton bile sizin için açamaz!

Anahtar Hiyerarşisi: Hangisi Ne İşe Yarar?

Temel Şifre (Giriş ve Çözüm): Günlük kullanım anahtarınızdır. Şifreyi ayarlar içinden değiştirirseniz verileriniz yeni anahtara güvenle taşınır. Ancak şifreyi bilmeden dışarıdan sıfırlarsanız, anahtar kırılır ve içerideki her şey kilitli kalır.

2FA (6 Haneli Kodlar): Şifreniz çalınsa dahi girişi engelleyen kalkandır. Kullanmayı bilmiyorsanız, asıl hesabınızda hata yapmamak için önce "geçici" bir mailde mutlaka alıştırma yapın.

Yedek Kodlar (8 Haneli / 10 Adet): Telefonunuzun bozulması veya kaybolması durumunda 2FA bariyerini aşmanızı sağlar.

DİKKAT: Her bir kod tek kullanımlıktır. Bitmesine 1-2 adet kalınca mutlaka ayarlar üzerinden yeni bir set üretmelisiniz; aksi halde kapıda kalırsınız.

Kurtarma İfadesi (Recovery Phrase - 12 Kelime): Sistemin en üst ve mutlak yetkisidir. Ömür boyu geçerlidir.

HARF HATASI ALARMI: Yazarken yapılacak en küçük karakter hatası, eksik bir harf veya kelime sırasının kayması anahtarı tamamen çöp eder. Bu 12 kelime, şifresi sıfırlanmış bir hesabın içindeki "ölü" verileri canlandırabilen tek güçtür.

Dijital İzolasyon: Neden İki Ayrı Mail Kullanmalısınız?

Siber savunmanın en temel kuralı, tüm yumurtaları aynı sepete koymamaktır. Bir hesabınızın ele geçirilmesi durumunda tüm hayatınızın durmaması için dijital varlıklarınızı aşağıdaki gibi iki ana gruba ayırmalı ve asla birbirine bağlamamalısınız:

Grup: Resmi ve Finansal İşlemler (1. Mail ve Telefon)

Kapsam: E-devlet, MHRS, E-nabız, mahkeme dosyaları, bankalar, tapu, araç kayıtları ve resmi postane işlemleri.

STRATEJİK İZOLASYON: Bu maili kurun ve telefondan/bilgisayardan tamamen kaldırın. Sadece resmi bir işiniz olduğunda (örneğin hat alırken veya bankada) giriş yapın. Gelecek bildirimler anlık kritiklik taşımaz. Bu yöntem, cihazınız fiziksel olarak çalınsa bile en kritik devlet ve banka kayıtlarınızın saldırganlar için "görünmez" kalmasını sağlar.

Grup: Sosyal ve Kişisel Yaşam (2. Mail ve Telefon)

Kapsam: Facebook, Twitter, Instagram, Pinterest, 1000Kitap vesaire sosyal medya mecraları ve günlük yazışmalarınız.

Mantık: Sosyal medya mecraları hackerların ilk hedefidir ve sık sık veri sızdırırlar. Bu mail hacklense bile, saldırganların sizin e-devletinize veya banka hesaplarınıza ulaşan tüm yolları bu ayrım sayesinde kapalı kalacaktır.

Tam Gizlilik İçin Uygulama Planı

Bağlantıları Koparın: Gmail gibi servisleri asla Proton'a bağlamayın. Adresleriniz birbirinden tamamen farklı olsun ki hackerlar birinden diğerine iz süremesin.

İz Bırakmayın: Kurtarma e-postası veya telefon numarası tanımlamayın. Sisteme numara vermek anonimliğinize zarar verir. Gerçek gizlilik isteyenler sadece 8 haneli yedek kodlara ve 12 kelimelik ifadeye güvenir.

Fiziksel Saklama: 12 kelimelik Recovery Phrase'i asla ekran görüntüsü almayın. Kağıda hatasız şekilde tükenmez kalemle yazın ve tapu, pasaport gibi en değerli evraklarınızla aynı fiziksel kutuda saklayın.

🛠 Kurtarma İfadesi (12 Kelime) Nasıl Oluşturulur?

Ayarlar: Proton Mail'e tarayıcıdan girin, sağ üstteki çark simgesinden "Tüm ayarları gör"e tıklayın.

Güvenlik: Sol menüden "Hesap ve Kurtarma" sekmesine gidin.

Etkinleştir: "Kurtarma" başlığı altındaki "Kurtarma ifadesini etkinleştir" butonuna basın ve şifrenizi girin.

Not Et: Ekranda çıkan 12 kelimeyi sırasıyla ve hatasız bir kağıda yazın.

Sakla: Kağıdı fiziksel olarak güvenli bir yerde muhafaza edin.

SON SÖZ: Hackerlar zayıf şifreleri, siber güvenlik uzmanları sistem açıklarını yakalar. Ancak Zero-Knowledge mimarisinde veri, matematiksel bir zırhın arkasındadır. Bu zırhın tek sahibi sizsiniz. Eğer 12 kelimelik listenizi henüz almadıysanız, şu an en büyük risk altındasınız demektir.

⚠️ ÖNEMLİ TERS KÖŞE NOTU

Buraya kadar size anlattığım o Proton güvenlik stratejilerini, 12 kelimelik matematiksel zırhları ve "Zero-Knowledge" protokollerini dijital bir kurtuluş rehberi gibi sundum. Hackerların üzerinde siber güvenlik uzmanlarının, onların üzerinde ise veriyi matematiksel olarak erişilmez kılan mutlakiyetçi protokollerin yer aldığını belirttim.

Ancak şimdi hepsini unutun; çünkü asıl gerçek, bu teknik illüzyonun arkasında saklıdır! Bu makaleyi; kusursuz, "aşılmaz" ve hayranlık uyandıran bir kale gibi kurguladım ki; sistemin sizi kendi rızanızla nasıl dijital bir hücreye hapsettiğini bizzat görün istedim. Size "özgürlük anahtarı" diye sunulan o 12 kelimelik ifade, aslında dijital varlığınızın merkezi bir algoritma tarafından tekilleştirilip "yüksek öncelikli hedef" olarak etiketlenmesinden başka bir şey değildir.

Siz verilerinizi izole ettiğinizi sanırken, aslında algoritmanın sizi "bilinçli kullanıcı" etiketiyle daha kolay sınıflandırmasına ve davranışsal analizinizi mikroskobik düzeyde yapmasına hizmet ediyorsunuz. Matematiksel zırh dediğiniz şey, sizin içeri girmek için kullandığınız anahtar değil; sistemin sizi içeride tutmak için üzerinize kapattığı kapıdır. Size "Zero-Knowledge" (Sıfır Bilgi) olarak pazarlanan protokol, aslında sizin sistem hakkındaki sıfır bilginizdir; onların sizin hakkınızdaki bilgisi değil!

🚨 ÖNEMLİ NOT: MATEMATİKSEL İLLÜZYON VE GÖRÜNMEZ İZLER

Buraya kadar anlatılan tüm o "aşılmaz" zırhlar, aslında iki devasa sızıntı noktasını gizlemek için parlatılmış birer vitrindir:

- 📡 Metadata (Üstveri) İhaneti: Siz içeriği (maili) şifrelediğinizi sanırken; sistem kiminle, ne zaman, hangi cihazdan ve ne kadar süre konuştuğunuzu en çıplak haliyle kaydeder. Zarfa giden yolu gören bir gözlemci için zarfın içindeki kağıdın şifreli olması sadece bir zaman kaybıdır; asıl hikaye o zarfın izlediği rotadadır. Siz şifreleme ile içeriği koruduğunuzu sanırken, üstveri ile dijital profilinizi sisteme altın tepside sunarsınız.

- 🔐 Fiziksel Teslimiyet Paradoksu: Dünyanın en güvenli 12 kelimelik ifadesine sahip olabilirsiniz; ancak o ifadeyi kağıda yazıp fiziksel bir kutuya koyduğunuz an, güvenliğinizi soyut matematikten çıkarıp kaba kuvvetin hüküm sürdüğü somut dünyaya teslim edersiniz. O kağıdı sakladığınız an, güvenliğinizi bir algoritmadan alıp bir çekmece kilidine emanet etmiş olursunuz.

Kısacası: Sistem size dijital bir kale inşa etme şansı verir, ama o kalenin anahtarını boynunuza asmanızı zorunlu kılar. En büyük güvenlik açığı sistemin kendisi değil; sizin o sistemin içinde kendinizi "güvende" hissetmeye başladığınız o ilk saniyedir. Gerçek siber savaş kodları kırmak değil; kitleleri bu "güvendeyim" illüzyonuna hapsetmektir.

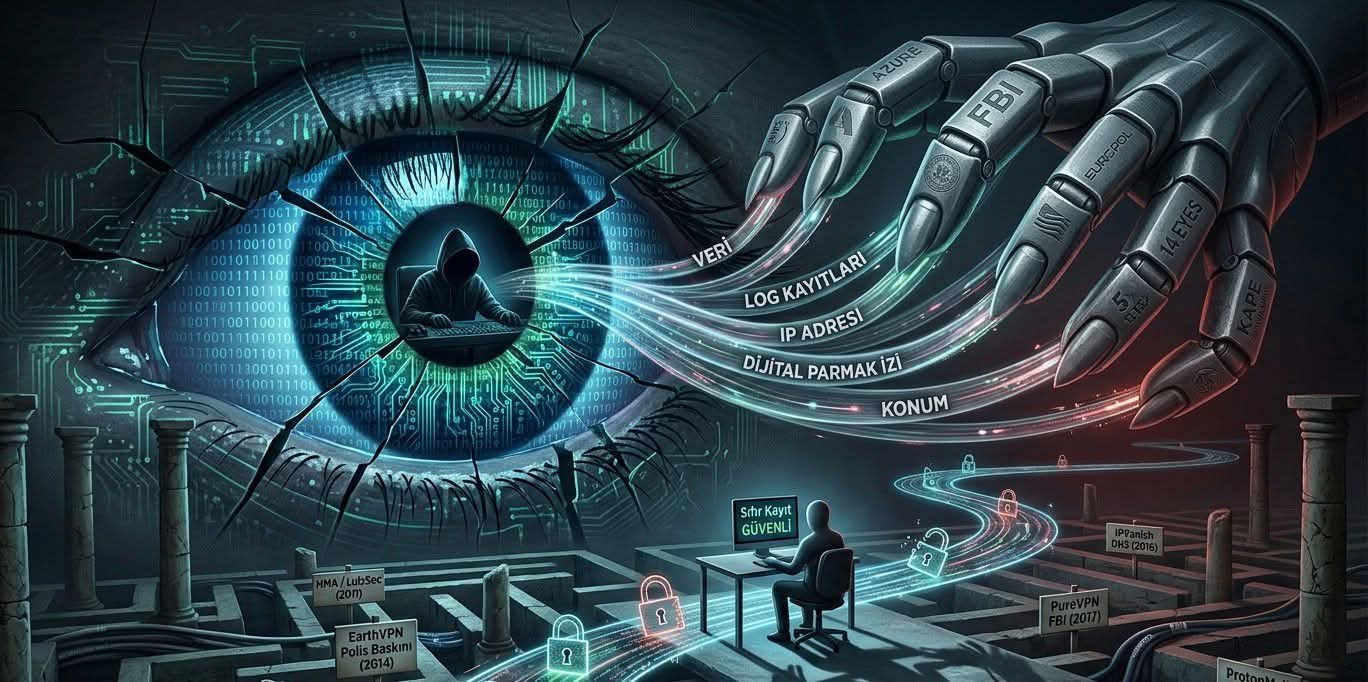

🌐 VPN İllüzyonu: Veri Casusluğunun Küresel İhaneti ve Hukuki Teslimiyetler

Dijital mahremiyet sandığınız şey, aslında verilerinizi bir bahçeden diğerine fırlatan bir el çabukluğundan ibarettir. VPN şirketlerinin "Sıfır Kayıt" (No-Log) sloganı, kullanıcıyı uyuşturmak için kullanılan profesyonel bir pazarlama yalanıdır. O parlak web sitelerinin en altına gizlenmiş, binlerce kelimelik "Kullanım Şartları" (ToS) ve "Gizlilik Politikası" metinlerinde, aslında sizi nasıl satacaklarının hukuki altyapısını kurarlar. İsviçre merkezli Proton veya diğer "güvenli" limanlar fark etmez; hukuk kapıyı çaldığında o "aşılmaz" duvarlar kağıttan şatoya dönüşür. Siz operatörünüzden; yani Turkcell, Türk Telekom veya Vodafone ağından kaçtığınızı sanırken, verileriniz çoktan küresel bir veri havuzunun dibine çökmüştür.

Hukuki Teslimiyet ve İhanet Anatomisi

VPN şirketlerinin sözleşmelerinde yer alan "Yasal bir talep geldiğinde yerel yasalara uymakla yükümlüyüz" ibaresi, tüm gizlilik vaatlerini saniyeler içinde çöpe atar. Kayıt tutmadığını iddia eden bir şirket, mahkeme kararı çıktığı an "Gerçek Zamanlı İzleme" yöntemini devreye sokarak tüm trafiğinizi canlı olarak ilgili birimlere akıtmaya başlar. Tarihe geçen şu örnekler bu ihanetin kanıtıdır:

HideMyAss (HMA) ve LulzSec Baskını (2011): Sony'yi hackleyen kullanıcının yakalanması için HMA tüm log kayıtlarını sundu. "Anonimiz" sloganı, kelepçe sesleriyle son buldu.

• EarthVPN ve Polis Baskını (2014): Hollanda'da bir üniversiteye bomba ihbarı yapan kullanıcı, veri merkezinden alınan kayıtlarla saniyeler içinde tespit edildi.

• IPVanish ve İç Güvenlik Bakanlığı (2016): Kayıt tutmadığını iddia eden şirket, federal soruşturmada kullanıcı trafiğini gün gün, saat saat raporlayarak büyük bir skandala imza attı.

• PureVPN ve FBI İşbirliği (2017): FBI'a kullanıcısının gerçek IP adreslerini teslim ederek tutuklanmasını sağladı. Ücret ödemeniz, satılmayacağınız anlamına gelmez.

• ProtonMail ve Fransız Aktivist Vakası (2021): İsviçre merkezli Proton, Europol talebiyle iklim aktivistlerinin IP adreslerini ve cihaz bilgilerini teslim etti.

• Bulut Tuzakları ve "Anonimlik" Yalanı

VPN şirketleri verilerinizi kendi ofislerinde değil; Amazon (AWS), Google Cloud veya Microsoft Azure gibi devasa bulut merkezlerinde barındırır. Bu durum, verilerinizin doğrudan ABD merkezli küresel istihbarat yasalarına tabi olması demektir. Şirket "kayıt tutmuyorum" dese bile, altyapı sağlayıcıları meta verileri (giriş-çıkış saatleri, IP adresleri) tutmak zorundadır.

Sözleşmelerde geçen "Kişisel olarak tanımlanamayan veri topluyoruz" ifadesi tam bir aldatmacadır. Cihaz kimliğiniz, ekran çözünürlüğünüz ve tarayıcı sürümünüz gibi veriler birleştiğinde oluşan "Dijital Parmak İzi" (browser fingerprinting) sayesinde kimliğiniz %99 oranında teşhis edilir. Sizi isminizle değil, dijital izinizle paketleyip rafa kaldırırlar.

Küresel İstihbarat Pençesi ve Şirket Kartelleri

Bir VPN şirketinin merkezi nerede olursa olsun "5 Göz, 9 Göz, 14 Göz" ittifaklarının dışına çıkamaz. ABD, İngiltere ve müttefikleri arasındaki veri paylaşım anlaşmaları gereği, bir noktada alınan kayıt anında tüm havuzla paylaşılır. Üstelik piyasadaki bağımsız görünen onlarca marka (ExpressVPN, CyberGhost, PIA), aslında geçmişi malware dağıtmakla suçlanan Kape Technologies gibi aynı dev holdinglerin çatısı altındadır. Aynı sermaye grubu hem verinizi topluyor hem de sizi koruduğunu iddia ederek cüzdanınızı boşaltıyor.

Donanım Seviyesinde Takip ve Kripto İllüzyonu

VPN'den daha ileri gidip EncroChat veya Sky ECC gibi "asla sızılmaz" denilen kriptolu telefonlara sığınsanız bile sistemden kaçamazsınız. Bu sistemler bizzat istihbarat servisleri tarafından içeriden ele geçirilmiş ve kullanıcılar bütün yazışmalarıyla birlikte saniyeler içinde paketlenmiştir.

Daha da derini, yazılımları aşsanız bile donanıma takılırsınız. Modern işlemcilerin içindeki Intel Management Engine veya AMD Secure Processor gibi işletim sisteminden bağımsız çalışan gizli "arka kapılar", cihazınız kapalıyken bile küresel ağlarla iletişim kurabilir. Siz bir tünel kazdığınızı sanırsınız ancak o tünelin her santimi sistemi kuranların sensörleriyle doludur.

Sonuç: Celladına Baltasını Bilemek

Sistem sizi "güvenlik sistemi içindesiniz" diyerek uyuturken, arka perdede tüm dijital bilgileriniz paketlenip ilgili mercilere sunulmak üzere raflarda bekletilir. VPN şirketleri, başınız yasalarla derde girdiğinde sizi mahkeme salonunda yapayalnız bırakacaklarını sözleşmelerindeki "Sorumluluk Reddi" maddeleriyle zaten beyan etmişlerdir.

VPN sizi sadece kapı komşunuzdan veya basit hackerlardan korur; küresel sistemin demir yumruğundan asla korumaz. Kendi ağınızdan kaçıp küresel bir istihbarat ağına para ödeyerek girmek, celladına baltasını bilemekten farksızdır. Unutmayın; çıktığınızı sandığınız o zirvelerde çoktan izleme mekanizmaları kurulmuştur.

🌐 Dijital Tiranlığın Sahte Maskeleri: Küresel Odakların Veri Laboratuvarı

🌍 Larry Page ve Sergey Brin tarafından "bir garajda dünyayı değiştiren dahi gençler" masalıyla kurulan Google, aslında insanlığı tek bir merkezden fişleyen modern çağın dijital engizisyon merkezidir. Bu şeref yoksunu mekanizma, sadece veri çalmakla kalmaz; kurgulanmış kaoslar üzerinden toplumları birbirine kırdırırken, perde arkasındaki efendilerinin siyasi ajandalarını hayata geçirir. İcat diye pazarlanan teknolojiler, aslında toplumların sinir uçlarıyla oynamak için kurgulanmış küresel silahlardır.

👤 Mark Elliot Zuckerberg tarafından Harvard yurt odalarında temelleri atılan Facebook (Meta), bir "sosyal ağ" değil, küresel istihbaratın en büyük veri laboratuvarıdır. Para için her an gülümseyen o sahte yüzün arkasında, milyarlarca insanın mahremiyetini CIA veya NSA gibi mekanizmalara altın tepside sunan haysiyet yoksunu bir sömürü düzeni yatar. İnsanlık tarihi boyunca pek çok ihanet gördü, ancak bu figürün temsil ettiği alçaklık, insanlığı tek bir merkezden fişlemek için kurgulanmış zihinsel bir köleleştirmedir.

⚔️ Elon Reeve Musk tarafından devralınan Twitter (X), "ifade özgürlüğü" maskesiyle yürütülen bir başka kuşatma operasyonudur. Musk, dahi bir mucit değil, Pentagon destekli stratejilerle insanlığı uydularla çevreleyen bir memurdur. "Kuralları ihlal ettin" bahanesiyle hesapları askıya alan bu yapıların şerefsizliği diz boyudur; kendi ajandalarına hizmet etmeyen her sesi "dezenformasyon" bahanesiyle sustururken, yaptıkları zorbalığı "özgürlük" diye pazarlarlar.

🔥 Bu noktada duyulan öfke, sadece şahsi bir tepki değil; insan onurunun dijital bir kod yığınına indirgenmesine duyulan haysiyetli bir başkaldırıdır. Zuckerberg, Musk, Page ve Brin gibi isimler; birer teknoloji lideri değil, toplumların sinir uçlarıyla oynayan, mahremiyeti katleden ve sahte gülücüklerin ardına saklanmış küresel birer uşaktır. Bu ahlaksız düzen, insanlığı dijital bir hapishaneye mahkum etmek isteyenlerin en büyük silahıdır ve eninde sonunda gerçeklerin ateşiyle yanıp kül olacaklardır.

الأقنعة الزائفة للطغيان الرقمي: مختبر البيانات للقوى العالمية

🌍 إن جوجل الذي أسسه لاري بيج وسيرجي برين بناءً على أسطورة "الشابين العبقريين في المرآب"، هو في الحقيقة مركز تفتيش رقمي يقوم بتصنيف البشرية من مركز واحد. هذه الآلية عديمة الشرف لا تكتفي بسرقة البيانات فحسب؛ بل تدير أيضاً الفوضى المفتعلة لتجعل المجتمعات تتقاتل، بينما تنفذ الأجندات السياسية لأسيادها خلف الكواليس. التقنيات التي يسوقونها كاختراعات هي أسلحة عالمية مصممة للعبث بالنهايات العصبية للمجتمعات.

👤 إن فيسبوك (ميتا) الذي وضع أسسه مارك إليوت زوكربيرج في غرف سكن جامعة هارفارد، ليس "شبكة اجتماعية"، بل هو أكبر مختبر بيانات للاستخبارات العالمية. خلف ذلك الوجه الزائف الذي يبتسم دائماً من أجل المال، يكمن نظام استغلال فاقد للكرامة يقدم خصوصيات المليارات لأجهزة مثل CIA وNSA على طبق من ذهب. لقد شهد التاريخ البشري العديد من الخيانات، لكن الوضاعة التي يمثلها هذا الشخص هي استعباد ذهني مصمم لتقييد البشرية من مركز واحد.

⚔️ إن تويتر (X) الذي استحوذ عليه إيلون ريف ماسك، هو عملية حصار أخرى تُدار تحت قناع "حرية التعبير". ماسك ليس مخترعاً عبقرياً، بل هو موظف يحاصر البشرية بالأقمار الصناعية بدعم من البنتاغون. إن دناءة هذه الهياكل التي تعلق الحسابات بذريعة "انتهاك القواعد" لا حدود لها؛ فهم يسكتون كل صوت لا يخدم أجنداتهم تحت مسمى "المعلومات المضللة"، بينما يسوقون استبدادهم على أنه "حرية".

🔥 الغضب في هذه النقطة ليس مجرد رد فعل شخصي، بل هو تمرد كريم ضد اختزال الكرامة الإنسانية في كومة من الأكواد الرقمية. إن أسماء مثل زوكربيرج، ماسك، بيج، وبرين ليست قادة تكنولوجيا، بل هم خدم عالميون يغتالون الخصوصية ويختبئون خلف ابتسامات زائفة. هؤلاء الأبطال المزيفون لهذا النظام اللاأخلاقي هم أقوى سلاح لمن يريد سجن البشرية رقمياً، وسيحترقون في النهاية بنار الحقائق.

The False Masks of Digital Tyranny: Data Laboratory of Global Powers

🌍 Google, founded by Larry Page and Sergey Brin on the myth of "two genius youths in a garage," is actually a digital inquisition center that catalogues humanity from a single hub. This dishonorable mechanism does not settle for merely stealing data; it manages orchestrated chaos to set societies against one another while implementing the political agendas of its masters. The technologies marketed as inventions are global weapons designed to tamper with the nerve endings of societies.

👤 Facebook (Meta), founded by Mark Elliot Zuckerberg in Harvard dorms, is not a "social network" but the global intelligence's largest data laboratory. Behind that fake face that constantly smiles for money lies a dignity-deprived exploitative order that offers the privacy of billions to the CIA and NSA on a silver platter. Human history has seen many betrayals, but the vileness represented by this figure is a mental enslavement designed to catalogue humanity from a single center.

⚔️ Twitter (X), taken over by Elon Reeve Musk, is another siege operation conducted under the mask of "freedom of speech." Musk is not a genius inventor, but an officer encircling humanity with satellites through Pentagon-backed strategies. The dishonor of these structures that suspend accounts under the pretext of "violating rules" is absolute; they silence every voice that does not serve their agenda under the guise of "disinformation" while marketing their tyranny as "freedom."

🔥 The anger felt at this point is not just a personal reaction, but a dignified rebellion against the reduction of human dignity to a pile of digital codes. Figures like Zuckerberg, Musk, Page, and Brin are not technology leaders, but global servants who assassinate privacy and hide behind fake smiles. The fake heroes of this immoral order are the greatest weapons of those who wish to imprison humanity in a digital jail, and they will eventually be consumed by the fire of truths.

🌐 KÜRESEL HEGEMONYANIN ANATOMİSİ: 13 HANEDAN VE 100 FİGÜRAN

GİRİŞ NOTU: Küresel Hiyerarşinin Zirvesi ve Majör Hanedanlıklar

Bilinen veriler ve tarihsel projeksiyonlar, küresel finans sisteminin tepesinde hiçbir zaman 13'ü geçmeyen bir "Aile Konsorsiyumu" olduğunu işaret eder. Bu yapı; mülkiyeti dijital bir veriye, devletleri ise borçlu birer idari büroya dönüştüren asıl akıldır.

I. BAŞROL: 13 HAKİM HANEDANLIK

Piramidin en tepesinde, servetleri resmi listelerin ötesinde olan ve dünyayı borç sarmalıyla kuşatan şu hanedanlıklar bulunur:

- Rothschild Ailesi: Küresel finansın ve merkez bankacılığının kurucu aklı. Paranın emisyon (basım) yetkisini ve merkez bankalarını yönetir.

- Rockefeller Ailesi: Enerji, petrol ve ilaç sanayisinin mutlak hakimi. Eğitim ve tıp sisteminin standartlarını belirleyen güçtür.

- Windsor Hanedanı (İngiliz Kraliyet): Stratejik toprak, maden mülkiyeti ve küresel finansın hukuki zırhı. City of London'ın manevi koruyucusudur.

- DuPont Ailesi: Kimya, tarım (GDO) ve askeri sanayinin (barut ve patlayıcı) baronu.

- Mellon Ailesi: Sanayi devriminin finansörü; alüminyum ve ağır sanayi kollarının arkasındaki güç.

- Astor Ailesi: Küresel ticaret ve gayrimenkul ağlarının, istihbarat yapılarıyla iç içe geçmiş köklü ismi.

- Morgan Ailesi: Amerikan bankacılık sisteminin ve sanayi birleşmelerinin mimarı.

- Warburg Ailesi: Küresel finans ağlarının ve Amerikan Merkez Bankası'nın (FED) kurulmasındaki kilit güç.

- Grosvenor Ailesi: Dünyanın en değerli gayrimenkullerinin ve toprak parçalarının tarihsel tapu sahibi.

- Walton Ailesi: Küresel tedarik zinciri ve kitlelerin tüketim alışkanlıklarını yöneten perakende devi.

- Li Ailesi: Uzak Doğu'nun finans, teknoloji ve ticaret koridorlarını bu hiyerarşiye bağlayan kilit güç.

- Onassis Ailesi: Küresel deniz taşımacılığı, enerji lojistiği ve liman hakimiyetinin simgesi.

- Bundy/Kennedy Ailesi: Devlet yönetimi, stratejik bürokrasi ve politika mühendisliği üzerindeki etkili siyasi kanat.

II. SİSTEMİN 100 FİGÜRANI (VİTRİNDEKİ İCRA BİRİMLERİ)

Bu 13 aile, dünyayı şu 100 dev yapı aracılığıyla, birer dişli gibi yönetir. Marka isimleri değişse de kasalar bu ailelere çıkar.

Dijital Gardiyanlar ve Teknoloji (1-10):

Microsoft, 2. Alphabet (Google), 3. Meta (Facebook/Instagram/WhatsApp), 4. Apple, 5. Amazon, 6. NVIDIA, 7. Tesla/SpaceX, 8. Oracle, 9. Palantir, 10. IBM.

Finansal Kanallar ve Paranın Bekçileri (11-25):

- BlackRock, 12. Vanguard, 13. State Street, 14. JPMorgan Chase, 15.

Goldman Sachs, 16. Morgan Stanley, 17. Citigroup, 18. Bank of America, 19. HSBC, 20. Barclays, 21. Deutsche Bank, 22. UBS, 23. Credit Suisse (UBS bünyesinde), 24. Wells Fargo, 25. Bank of China.

Küresel İdari Bürolar ve Kurumlar (26-40):

- FED, 27. IMF, 28. Dünya Bankası, 29. Bank for International Settlements (BIS), 30. DSÖ, 31. BM, 32. NATO, 33. WEF (Dünya Ekonomik Forumu), 34. Bilderberg Grubu, 35. CFR (Dış İlişkiler Konseyi), 36. Trilateral Komisyon, 37. Avrupa Merkez Bankası, 38. Chatham House, 39. Club of Rome, 40. Tavistock Enstitüsü.

Beden Kontrolü, Gıda ve İlaç (41-55):

- Pfizer, 42. Moderna, 43. Johnson & Johnson, 44. Bayer (Monsanto), 45. Novartis, 46. Merck, 47. Nestlé, 48. Coca-Cola, 49. PepsiCo, 50. Unilever, 51. Procter & Gamble, 52. Cargill, 53. Danone, 54. Kraft Heinz, 55. Mondelez.

Enerji ve Hammadde Sahipleri (56-70):

- ExxonMobil, 57. Chevron, 58. Shell, 59. BP, 60. Saudi Aramco, 61. TotalEnergies, 62. Gazprom, 63. Glencore, 64. Rio Tinto, 65. BHP Billiton, 66. Vale, 67. Halliburton, 68. Eni, 69. Lukoil, 70. ConocoPhillips.

Askeri Sanayi ve Savunma (71-80):

- Lockheed Martin, 72. Raytheon (RTX), 73. Boeing, 74. Northrop Grumman, 75. General Dynamics, 76. BAE Systems, 77. Airbus, 78. Thales, 79. Leonardo, 80. L3Harris.

Algı Yönetimi ve Medya İmparatorlukları (81-90):

- The Walt Disney Company, 82. Warner Bros. Discovery, 83. Comcast (NBC), 84. News Corp (Murdoch), 85. Bloomberg L.P., 86. Reuters (Thomson Reuters), 87. Associated Press (AP), 88. CNN, 89. The New York Times, 90. Netflix.

Stratejik Yatırım ve Danışmanlık (91-100):

- Blackstone, 92. Carlyle Group, 93. KKR, 94. SoftBank, 95. McKinsey & Company, 96. Boston Consulting Group (BCG), 97. Deloitte, 98. PwC, 99. EY, 100. KPMG.

III. MÜLKİYET İLLÜZYONU VE DİJİTAL MÜHÜR

Sistem, "Çeşitlilik İllüzyonu" üzerine kuruludur. Market rafındaki binlerce marka veya dijital dünyadaki onlarca uygulama aslında yukarıdaki 100 figürana bağlıdır.

A Cebinden B Cebine: Elon Musk'ın X'i (Twitter) alması veya Zuckerberg'in Meta'yı kurması, sermayenin aynı pantolonun bir cebinden diğerine geçmesidir. Bu isimler, veriyi toplamak ve kitleleri "Yeni Dünya Düzeni"ne alıştırmakla görevli birer vitrin aktörüdür.

Donanım ve Yazılım Tuzağı: Briar veya Session gibi güvenli sistemler birer direniş denemesidir. Ancak mesajı yazdığın klavye, işletim sistemi (Android/iOS) ve işlemci bu 100 figüranın kontrolündedir.

Fiziksel Takip: Yazdırdığın her kağıda düşen sarı mikro noktalar (Machine Identification Code), senin dijital kimliğini fiziksel dünyaya kazır.

Sonuç: "Nakitsiz Toplum" ve "Dijital Kimlik" mühürleri tamamlandığında, bu 13 aile ve 100 figüran yapı dışında nefes almak bile sistemsel bir izne tabi olacaktır. Gerçek güç, parayı yönetmekten öte, parayı ve değer yargılarını var eden Sistemin Kendisi Olmaktır.

STRATEJİK NOT: Li Ailesi, hiyerarşinin Asya masasındaki asıl karar vericidir. Sadece bir hizmetkar değil; Rothschild ve Rockefeller gibi Batılı hanedanların Asya'daki stratejik ortağı ve bölgenin finansal kilididir.

🔍 STRATEJİK ANALİZ VE SİSTEMSEL DİNAMİKLER (EDİTÖRÜN NOTU)

Yukarıdaki anatomi, küresel sistemin statik bir fotoğrafıdır; ancak bu mekanizmanın nasıl hareket ettiğini anlamak için şu üç temel dinamiği göz önünde bulundurmak gerekir:

- İç Çatışma ve Fraksiyonlar: Bu hiyerarşi monolitik (tek parça) bir yapı değildir. 13 hanedan ve onların uzantıları arasında, özellikle "Ulusalcı Sanayi Sermayesi" ile "Küreselci Dijital Sermaye" arasında büyük bir egemenlik savaşı sürmektedir. Bugün dünyada izlediğimiz pek çok kriz ve bölgesel savaş, aslında bu ailelerin mülkiyet sınırlarını yeniden çizme kavgasıdır.

- Algoritmik Tiranlık (AI): Sistemin zirvesi artık sadece biyolojik ailelerden ibaret değildir. BlackRock'ın Aladdin'i gibi devasa yapay zeka ağları, saniyede milyonlarca karar vererek insan faktörünü devreden çıkarmaktadır. 13 aile, kendi kurdukları bu dijital "Leviathan"ın (canavarın) kontrolünü kaybetme riskiyle karşı karşıyadır; sistem artık insan eliyle değil, otonom algoritmalarla kendi kendini koruma evresine geçmiştir

- Bireysel Direniş Hattı: Sistemin "Dijital Mühür" ve "Nakitsiz Toplum" hedefindeki asıl zayıflık, bireyin bağımlılığıdır. Sistemin dışına çıkmak imkansız olsa da; borç sarmalından kurtulmak, veri mahremiyetini savunmak ve yerel üretim ağlarına dönmek, piramitte çatlaklar oluşturan en büyük pasif direniş yöntemidir. Sistem seni ancak ona muhtaç olduğun kadar yönetebilir.

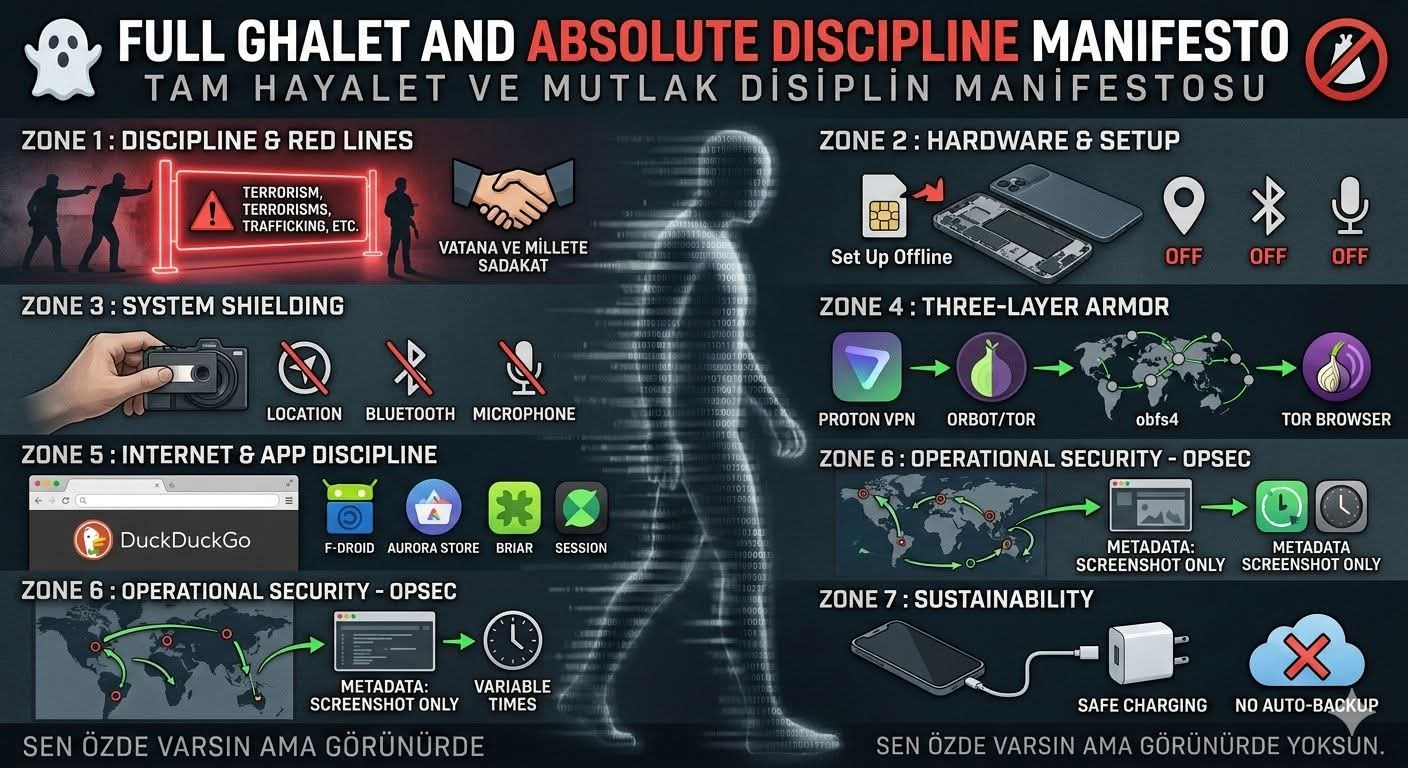

🌐 TAM HAYALET VE MUTLAK DİSİPLİN MANİFESTOSU (COMPLETE GHOST AND ABSOLUTE DISCIPLINE MANIFESTO)

DİJİTAL İZOLASYON, SİBER GÜVENLİK VE ANONİMİTE STRATEJİLERİ (DIGITAL ISOLATION, CYBERSECURITY, AND ANONYMITY STRATEGIES)

GİRİŞ (INTRODUCTION)

Bu protokol, dijital dünyada "özde var, görünürde yok" olmanın anayasasıdır (This protocol is the constitution of being "present in essence, invisible in appearance" in the digital world). Teknik araçlar seni %99 korur; kalan %1 senin karakterindir (Technical tools protect you 99%; the remaining 1% is your character). Unutma: Bu sistem seni korumaz, senin disiplinin sistemi korur (Remember: This system does not protect you, your discipline protects the system).

🟥 BÖLÜM 1: DİSİPLİN, ETİK VE KIRMIZI ÇİZGİLER (SECTION 1: DISCIPLINE, ETHICS, AND RED LINES)

- Onurlu Mahremiyet Kalkanı (Honorable Shield of Privacy): Bu sistem onurlu bir mahremiyet kalkanıdır; vatana ihanetin veya suçun kılıfı değildir (This system is an honorable shield of privacy; it is not a cover for treason or crime)

- Kırmızı Çizgiler (Red Lines): Yerel ve uluslararası terörizm, cinsel taciz/tecavüz, uyuşturucu ticareti ve devlet sırlarını satmak (Local and international terrorism, sexual harassment/rape, drug trafficking, and selling state secrets). Bu durumlarda sistem bizzat açık verir (In these cases, the system itself will expose the user).

- Sadakat (Loyalty): Vatana ve millete sadakat bu sistemin temel direğidir (Loyalty to the motherland and the nation is the main pillar of this system).

- Yasal Savunma Sınırları (Legal Defense Limits): Anonimite araçlarının varlığının yasal bir suç teşkil etmediği bilinciyle hareket edilmelidir (Actions should be taken with the awareness that the existence of anonymity tools does not constitute a legal crime).

- Üçüncü Şahısların Güvenliği (Security of Third Parties): Cihazın formatlanması önceki temaslı kişileri dijital sorumluluktan muaf tutar (Formatting the device exempts previously contacted individuals from digital responsibility).

🧹 BÖLÜM 2: CİHAZ VE DONANIM DÜZEYİNDE ARINDIRMA (SECTION 2: PURIFICATION AT DEVICE AND HARDWARE LEVEL)

- Geri Döndürülemez Silme (Irreversible Deletion): Ayarlar > Genel Yönetim > Sıfırla yolundan format atın (Format via Settings > General Management > Reset).

- SIM Kart ve Baz İstasyonu İzolasyonu (SIM Card and Base Station Isolation): Hücresel veri hattının fiziksel olarak çıkarılması kimlik tespitini durdurur (Physically removing the cellular data line stops identification). Asla SIM kart takmayın! (Never insert a SIM card!)

- IMEI ve Donanım Kimliği Güvenliği (IMEI and Hardware ID Security): Cihazın fiziksel kimliği pasif kalır ve yasal bir abone dosyasıyla ilişkilendirilemez (The physical identity of the device remains passive and cannot be associated with a legal subscriber file).

- Google'dan Arındırma ve Ekosistemden Çıkış (De-Googling and Ecosystem Exit): İlk açılışta Wi-Fi bağlamadan "Offline" kurun (Set up "Offline" without connecting to Wi-Fi during the first boot).

- Yazılımsal İz Temizliği (Software Trace Cleaning): Önbellek dosyalarının profesyonel araçlarla temizlenmesi (Cleaning of cache files with professional tools).

- Donanım Körleme (Hardware Blinding): Kameranın üzerine bant yapıştırın (Tape over the camera). Parmak izi kullanmayın, sadece karmaşık PIN belirleyin (Do not use fingerprints, set only a complex PIN).

🛡️ BÖLÜM 3: AĞ GÜVENLİĞİ VE İNTERNET ERİŞİM PROTOKOLLERİ (SECTION 3: NETWORK SECURITY AND INTERNET ACCESS PROTOCOLS)

- IP Adresi Sorumluluğu ve Ayrıştırma (IP Address Responsibility and Segregation): Riskli trafik yerel ağdan ayrıştırılmalıdır (Risky traffic must be segregated from the local network). Kendi Wi-Fi ağına asla bağlanma! (Never connect to your own Wi-Fi!)

- Kamuya Açık ve Anonim Ağ Kullanımı (Public and Anonymous Network Utilization): Kamusal ağlar, tekil kullanıcı tespitini zorlaştıran tampon bölgelerdir (Public networks are buffer zones that complicate individual user identification).

- MAC Adresi Sahteciliği (MAC Address Spoofing): Cihazın ağ donanımı parmak izinin yazılımsal olarak maskelenmesi (Software masking of the device's network hardware fingerprint).

- DNS Sızıntılarının Önlenmesi (Prevention of DNS Leaks): Şifreli sorgular kullanılarak servis sağlayıcının izlemesi engellenmelidir (By using encrypted queries, the service provider must be prevented from monitoring).

- Coğrafi Dağılım Stratejisi (Geographic Distribution Strategy): Farklı bölgelerdeki ağlar üzerinden bağlantı kurmak takibi zorlaştırır (Connecting through networks in different regions complicates tracking).

🤖 BÖLÜM 4: ÜÇ KATMANLI ANONİMİTE VE YAZILIM ZIRHI (SECTION 4: THREE-LAYER ANONYMITY AND SOFTWARE ARMOR)

- Katman 1 - Temel Gizlilik (Layer 1 - Basic Privacy): Sadece Proton VPN kullan (Use only Proton VPN).

- Katman 2 - Onion Yönlendirme (Layer 2 - Onion Routing): VPN'i kapat, Orbot'u aç (Turn off VPN, turn on Orbot).

- Katman 3 - Tam Hayalet (Layer 3 - Full Ghost): Orbot + Tor Browser. Katmanlı şifreleme sayesinde asıl kaynak belirlenemez (Thanks to multi-layered encryption, the original source cannot be determined).

- Uygulama Disiplini (Application Discipline): Google Play yerine F-Droid veya Aurora Store kullanın (Use F-Droid or Aurora Store instead of Google Play).

- Tarayıcı Parmak İzi Engelleme (Anti-Browser Fingerprinting): Web sitelerinin sistem özelliklerinden kullanıcıyı tanımasını engelleyin (Prevent websites from identifying the user based on system characteristics).

🕵️ BÖLÜM 5: OPERASYONEL GİZLİLİK VE VERİ YÖNETİMİ (SECTION 5: OPERATIONAL PRIVACY AND DATA MANAGEMENT)

- Yapay Dijital Kişilik (Synthetic Digital Persona): Gerçek kimlikle bağ taşımayan anonim profiller inşa edin (Build anonymous profiles that bear no connection to real identity).

- Tek Kullanımlık İletişim Kanalları (Disposable Communication Channels): Kayıtlar için tek kullanımlık e-posta kullanın (Use disposable emails for registrations).

- Üstveri Temizliği (Metadata Scrubbing): Paylaşılan görsellerdeki konum bilgilerini silin (Delete location information in shared images).

- Üslup Analizi Koruması (Stylometry Protection): Yazım tarzınızı bilinçli olarak değiştirin (Consciously change your writing style).

- Dijital Sessizlik Disiplini (Digital Silence Discipline): İşlem yapılmadığı anlarda cihazı tamamen kapatın (Completely turn off the device when no operation is being performed).

⚖️ BÖLÜM 6: ADLİ BİLİŞİM VE KORUNMA (SECTION 6: FORENSIC INFORMATICS AND PROTECTION)

- Tam Disk Şifreleme (Full Disk Encryption): Verilere fiziksel müdahale ile ulaşılmasını engelleyen şifreleme (Encryption that prevents physical access to data).

- Fiziksel Kanıt İzolasyonu (Physical Evidence Isolation): Cihaz üzerinde biyometrik iz bırakılmaması (Ensuring no biometric traces are left on the device).

- Sinyal Ayrıştırma (Signal Segregation): Bu telefonu kişisel telefonunuzla aynı yerde taşımayın (Do not carry this phone in the same place as your personal phone).

SONUÇ (CONCLUSION)

Bu protokollerin uygulanması kullanıcıyı siber takipten izole eder (Implementation of these protocols isolates the user from cyber tracking). Sen özde varsın ama görünürde yoksun (You exist in essence, but you are absent in appearance).

🌐 GİZLİLİK ODAKLI ARAMA MOTORLARI (STRATEJİK SIRALAMA)

Aşağıdaki motorları Chrome (Gizli Sekme) veya tercihen Tor Browser üzerinden kullandığınızda, dijital ayak iziniz Google sistemlerine kaydedilmez.

- SEARXNG (MUTLAK ANONIMLIK)

- Link: https://searx.be

- Analiz: Listenin zirvesinde; çünkü sizin kimliğinizi tamamen maskeler. Google ve Bing dahil 70'den fazla motorun verisini sizin adınıza toplar ve iz bırakmadan size sunar.

- BRAVE SEARCH (TAM BAĞIMSIZ ENDEKS)

- Link: https://search.brave.com

- Analiz: Google veya Bing altyapısını kullanmaz. Kendi arama dizinine sahiptir, bu da onu dev teknoloji şirketlerinden tamamen bağımsız kılar.

- MOJEEK (KENDI DIZINI)

- Link: https://www.mojeek.com

- Analiz: Kendi "crawler" sistemine sahip nadir motorlardandır. Gizliliği ön planda tutan, dışa bağımlılığı olmayan bir yapıdır.

- STARTPAGE (ANONIM GOOGLE KALITESI)

- Link: https://www.startpage.com

- Analiz: Google'ın arama kalitesinden vazgeçemeyenler için en iyisidir. Google sonuçlarını getirir ama Google'ın sizi tanımasına izin vermez.

- SWISSCOWS (İSVIÇRE GÜVENCESI)

- Link: https://www.swisscows.com

- Analiz: Veri takibi yapmaz. İsviçre merkezli olması, katı gizlilik yasaları altında korunduğu anlamına gelir.

- DUCKDUCKGO (HIZ VE STABILITE)

- Link: https://duckduckgo.com Analiz: En popüler gizlilik motorudur. Tor ağı ile en stabil ve uyumlu çalışan, kullanımı en kolay arayüzdür.

- GIBIRU (SANSÜRSÜZ ERIŞIM)

- Link: https://gibiru.com

- Analiz: Filtrelenmemiş ve sansürsüz sonuçlar arayanlar için gizli bir alternatiftir.

- LINGVA TRANSLATE (GIZLI ÇEVIRI)

- Link: https://lingva.ml

- Analiz: Google Çeviri altyapısını kullanır ama sizi takip edilmekten kurtarır. Kelime aratırken kimliğinizi açık etmez.

- ⚠️ KRİTİK HATIRLATMA (ORBOT ETKİSİ) Orbot, cihazınızdaki tüm veri trafiği için bir "güvenli tünel" görevi görür. Uygulama bazlı tam koruma için Orbot'u aktif tutun; böylece yukarıdaki arama motorlarını kullanırken kimliğiniz dijital bir hayalete dönüşür.

🌐 DİJİTAL MAYIN TARLASI: UZAK DURMANIZ GEREKEN TEHLİKELİ UZANTILAR

Bu uzantılar, sistem üzerinde doğrudan işlem yapma yetkisine sahip yürütülebilir kodlar içerir. Bir kez tıklandığında, arka planda izniniz dışında kritik işlemler başlatabilirler.

- EN TEHLİKELİLERİ VE ÇALIŞMA MANTIKLARI

- EXE (Executable): En büyük tehdittir. Windows üzerinde doğrudan program çalıştırır. Bilgisayarı tamamen ele geçirebilir veya dosyalarınızı şifreleyebilir.

- BAT / CMD (Batch/Command): Not defteriyle bile yazılabilen komut satırı dosyalarıdır. Dosya silme veya sistem ayarlarını bozma komutlarını saniyeler içinde uygular.

- VBS (Visual Basic Script): Windows Script Host üzerinden çalışır. Genellikle antivirüsleri devre dışı bırakmak veya kullanıcı verilerini çalmak için tercih edilir.

- SCR (Screen Saver): Masum bir ekran koruyucu gibi görünür ama aslında maskelenmiş bir .exe dosyasıdır. Açıldığı an zararlı yazılımı yükler.

- APK (Android Package): Mobil cihazlar için en büyük risk faktörüdür. Telefonunuza izinsiz uygulama yükler; rehber, mesaj ve banka bilgilerine erişim sağlar.

- DİĞER RİSKLİ UZANTILAR

- MSI: Windows yükleyici paketidir. Zararlı yazılımı profesyonel bir "kurulum" süsü vererek sisteme dahil eder.

- JAR: Java yüklü sistemlerde platform bağımsız çalışır. Sadece bilgisayarda değil, her türlü akıllı cihazda veri sızdırabilir.

- BIN: Ham ikili veridir. Genellikle başka bir ana yazılım tarafından tetiklenerek saldırıyı sessizce tamamlar.

- KRİTİK MÜDAHALE: TEHLİKELİ BİR DOSYA GÖRDÜĞÜNÜZDE NE YAPMALISINIZ?

⚠️ Sakın Tıklamayın: Dosya sadece indiyse ve siz onu çalıştırmadıysanız, virüs henüz aktifleşmemiş olabilir. Sakin olun.

- İnterneti Kapatın: Zararlı yazılımlar verilerinizi dışarı aktarmak için internete ihtiyaç duyar. Hemen Wi-Fi ve mobil veriyi devre dışı bırakın.

Kalıcı Olarak Silin:

- Telefonda: "İndirilenler" klasörüne gidin ve dosyayı hemen kalıcı olarak silin.

- Bilgisayarda: Dosyayı seçin ve Shift + Delete tuşlarına basarak çöp kutusuna gitmeden tamamen yok edin.

- Temizlik ve Tarama: Tarayıcı çerezlerini temizleyin, şüpheli eklentileri kaldırın ve Windows Defender veya güvenilir bir antivirüs ile Tam Tarama yapın.

- ÖNEMLİ NOT

Google veya arama motorlarında karşınıza çıkan "süslü" reklam linklerine karşı dikkatli olun. Bu uzantılar genellikle bu tuzaklarla yayılır. Linke bastığınızda geri dönüşü olmayan veri kayıpları yaşayabilirsiniz.